【レポート】なぜXDRを最優先で検討すべきなのか?XDRを選定する際に注意する重要ポイント #SecurityDaysSpring2023

この記事は公開されてから1年以上経過しています。情報が古い可能性がありますので、ご注意ください。

2023.3.16 に行われた Security Days Osaka に行ってきました!

この記事はそのイベントでのセッション 「なぜXDRを最優先で検討すべきなのか?XDRを選定する際に注意する重要ポイント」 のレポートブログとなります。

セッション概要

XDRはパロアルトネットワークスの創業者Nir Zukにより提唱されたビジョンの1つです。 事業継続の観点から、インシデント発生時に速やかな報告や対応を求められる時代となりました。そのため、エンドポイントだけでなく、あらゆるログを活用した分析や調査が求められています。 パロアルトネットワークスが提供するCortexプラットフォームは、オープンなXDRとして様々なログを取り込みクラウド上の機械学習にて分析を行うことで、脅威に対しての調査対応、セキュリティ運用を行うプラットフォームを提供します。

スピーカー

パロアルトネットワークス(株)

Cortex営業本部 第一営業部 Regional Sales Manager

桒原 勝馬

レポート内容

XDRを選定する際に注意するべきポイント

- 脅威は進化し続けている

- ITセキュリティの運用者の悩み

- サイロ化されたツール(平均45委譲

- 鳴り止まないアラート(一日1万件以上

- 調査の遅延(調査にかかる日数4日以上

- セキュリティアナリストの人材不足も深刻

- 人材の転職やナレッジの蓄積が組織にたまらない

- これらを考慮したソリューションを選択する必要がある

Cortex XDR

- インシデント対応のプロセス

- SIEM,NTA,EDR,UEBA,CRD を SOCへ送信して、(検出・調査・対応をする)ここの部分の自動化が必要

- AIおよび機械学習で分析を行う

- エンドポイントの分析が重要と言われてきたが、EDRの精度だけでは昨今の脅威に対抗することができない

- ネットワーク、クラウド、エンドポイントを含めた分析が可能となるXDRを検討する必要がある

-

セキュリティ運用の変革の提案

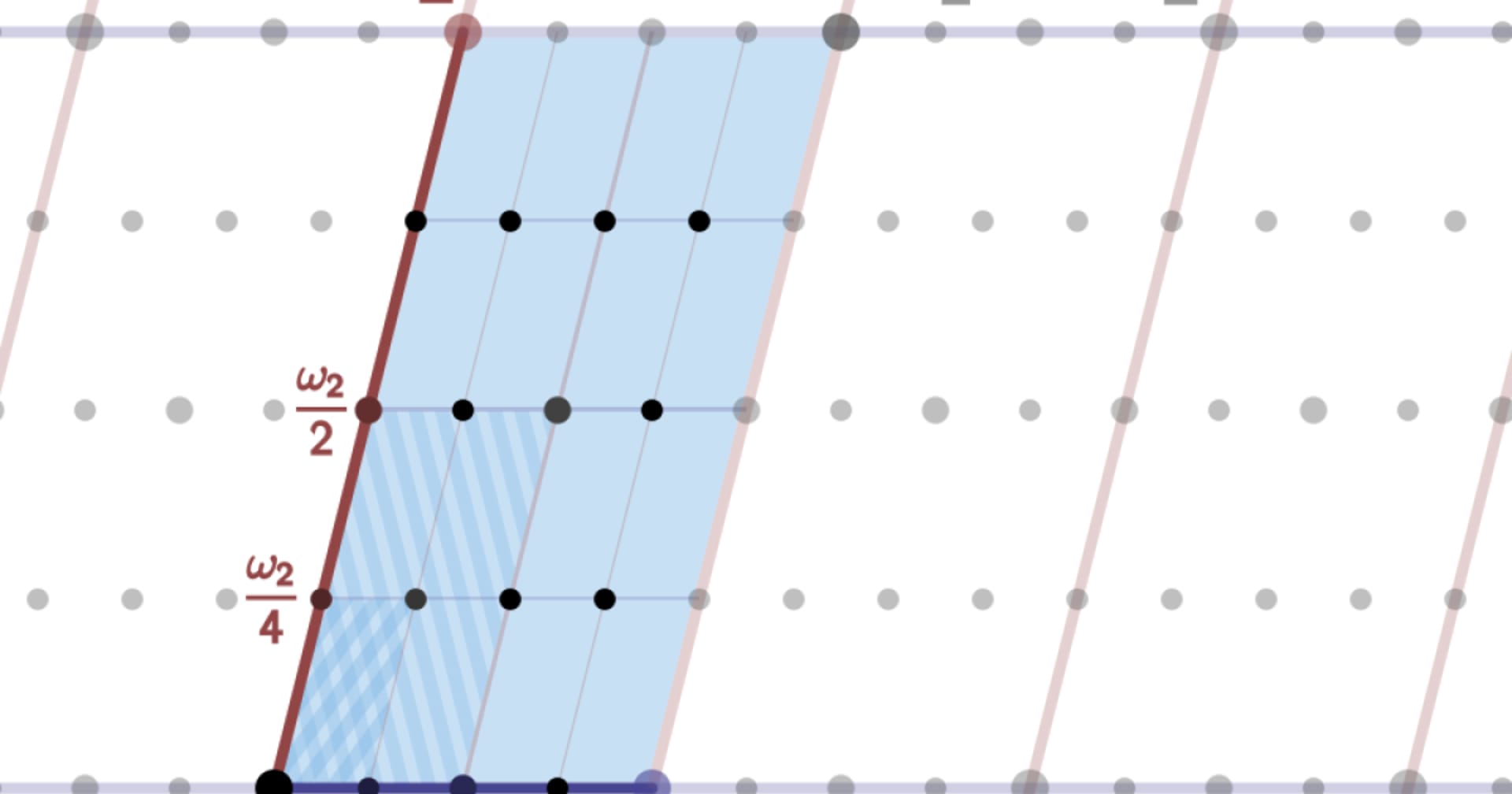

- ネットワーク、エンドポイント、認証、クラウド、アタックサーフェス、その他のデータログを収集

- ルールベースの検知に加えて、AI・機械学習を活用

- 分析を自動化

- 複数データソースから取り込み、検索や分析を行う必要がある

- パロアルトの製品は、様々な製品からのデータを取り込んで調査・対応することができる

-

SIEMとは違う点

- 人が介在するアラートや検知ルールの設定ではなく、AIによるルールによって分析を行うことができる

- トリアージ、スコアリング、対応を自動化

- エンドポイントのエージェントをインストール(パロアルトのEDR機能も追加可能)

- サードパーティーのネットワーク製品のログを収集

- AWS・GCPなどのクラウドの情報を収集

- MS Azure や Google Workspacesなどの認証情報を収集

-

データの収集時にデータを正規化

-

サイバーハイジーン対策

- 管理外デバイスの検出

- 脆弱性情報の検出、クラウドのコンプライアンス違反の検出

- 脅威検出の仕組み

- 700以上の機械学習の検出ロジックを備える

- Unit42による最新の検出ルールをアップデート

最後に

働き方も多様になり、組織のデジタル化が進む中、クラウドの活用を含めシステムの複雑さもましていることを感じることが多くなっているかと思います。セキュリティも同様に複雑化とサイロ化が進み、XDRのような製品が必要となってきていることを感じました。ベンダーロックインとならないXDR製品が今後どのように開発されていくのか、今後も目が離せません。